User Datagram Protokol (UDP) kullanılarak yapılacak saldırıları, uygulama katmanına göre sralayacak olursak;

* Domain Name System (DNS),

* Network Time Protocol (NTP),

* Connection-less Lightweight Directory Access Protocol (CLDAP),

* Character Generator Protocol (CharGEN),

* Simple Service Discovery Protocol (SSDP),

* BitTorrent,

* Simple Network Management Protocol version 2 (SNMPv2),

* Kad,

* Portmap/Remote Procedure Call (RPC),

* Quote of the Day (QOTD),

* Multicast Domain Name System (mDNS),

* Network Basic Input/Output System (NetBIOS),

* Quake Network Protocol,

* Steam Protocol,

* Routing Information Protocol version 1 (RIPv1), and

* Lightweight Directory Access Protocol (LDAP).

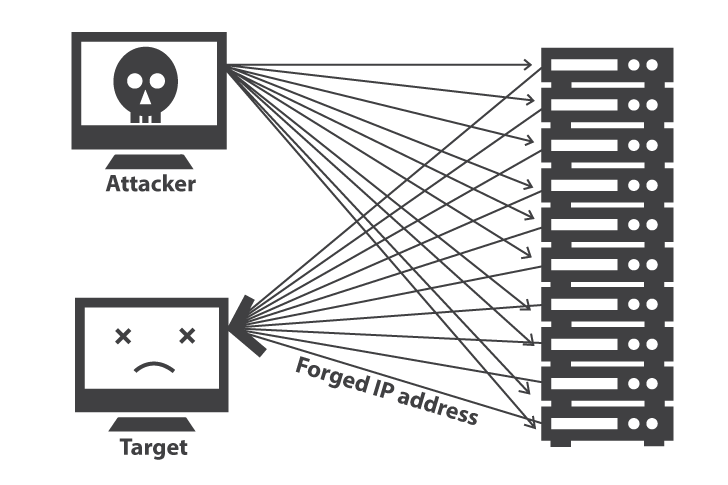

Distributed Reflective Denial-of-Service (DR-DoS) (Dağıtık, yansıtılmış hizmet durdurma saldırısı), UDP protokolü üzerinden bantgenişliğinin yükseltilerek (BAFs) gerçekleştirilen saldırılardır.

Saldırının özünde UDP protokolünde, kaynağın doğrulanamaması yatmaktadır. Saldırgan kaynağı manüple ederek hedef haline getirmekte, paket içerisindeki diğer parametreler ile de oynayarak saldırının etkinliğini arttırabilmektedir. Saldırı yapılan uygulama katman protokolünün yapısına göre bantgenişliği ~500 kat daraltılabilmektedir. Bunun anlamı 1Mbit/s trafiğe karşı 500Mbit/s trafik oluşturulabilmektedir…

https://christian-rossow.de/articles/Amplification_DDoS.php

https://christian-rossow.de/publications/amplification-ndss2014.pdf

Mart 2015’de US-CERT, VU#550620 kodlu mDNS zayıflık notunu yayınladı. Çok sayıda üreticiyi etkileyecek bu zafiyet sorunun büyüyeceğini gösterdi;

https://www.kb.cert.org/vuls/id/550620

https://github.com/chadillac/mdns_recon (python kodu)

Kasım 2017’de Netlab 360 CLDAP saldırısı ile DRDoS saldırı riskini güncelledi,

http://blog.netlab.360.com/cldap-is-now-the-3rd-reflection-amplified-ddos-attack-vector-surpassing-ssdp-and-chargen-en/

Bu saldırılarının özünde UDP’nin yapısı, Uygulamamanın yapısı ve servis sağlayıcı seviyesinde (BGP,vb.) müdahalelerin az veya mümkün olmaması yatmaktadır.

Kaynak: US-CERT